最近公司服務器被挖礦了,最后原因定位到docker的2375端口。

讓我們來理一下,最開始發現docker中莫名其妙多了幾個鏡像和正在運行的容器,而且很吃CPU,且2375端口未設置ip訪問規則,意思就是所有人都可以通過你的2375端口操作你的docekr,且用啟動容器掛載宿主機文件夾,因為docker使用root權限啟動的,所以所有人都可以通過你的2375端口以root用戶控制你的宿主機。

下面講一下我們的應對步驟:

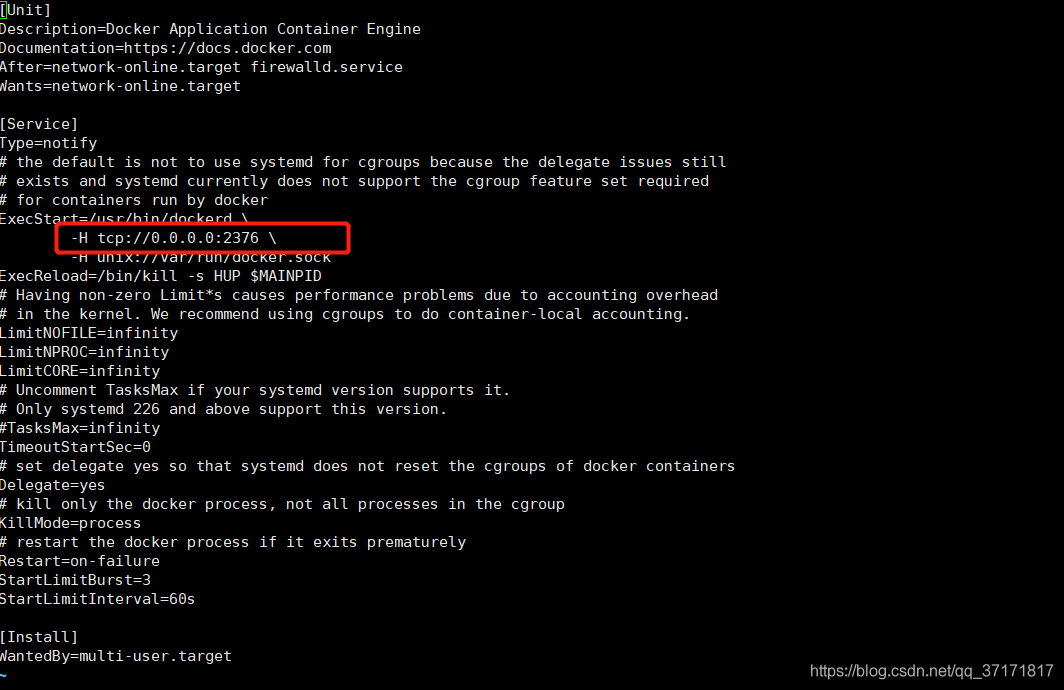

1、修改docker的2375端口為另外的端口,這只是權宜之計。

|

1

|

$ vi /usr/lib/systemd/system/docker.service |

重啟docker:

|

1

2

|

$ systemctl daemon-reload$ systemctl restart docker |

2、給docker進行tls加密

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

|

#!/bin/bashmkdir -p /root/tls/pemDOMAIN_HOST=`ifconfig eth0 | grep "inet" | awk '{ print $2}' | sed -n '1p;1q'`#DOMAIN_HOST=`hostname` #選擇域名方案最好HOST=$DOMAIN_HOST# 自定義信息PASSWORD="yourPassword"COUNTRY=CNPROVINCE=gdCITY=gzORGANIZATION=dounineGROUP=dgNAME=lakeSUBJ="/C=$COUNTRY/ST=$PROVINCE/L=$CITY/O=$ORGANIZATION/OU=$GROUP/CN=$HOST"# 自定義信息#============================================================================================#此形式是自己給自己簽發證書,自己就是CA機構,也可以交給第三方機構去簽發# 生成根證書RSA私鑰,password作為私鑰密碼(身份證)openssl genrsa -passout pass:$PASSWORD -aes256 -out /root/tls/pem/ca-key.pem 4096# 2.用根證書RSA私鑰生成自簽名的根證書(營業執照)openssl req -new -x509 -days 365 -passin pass:$PASSWORD -key /root/tls/pem/ca-key.pem -sha256 -subj $SUBJ -out /root/tls/pem/ca.pem#============================================================================================#給服務器簽發證書# 1.服務端生成自己的私鑰openssl genrsa -out /root/tls/pem/server-key.pem 4096# 2.服務端生成證書(里面包含公鑰與服務端信息)openssl req -new -sha256 -key /root/tls/pem/server-key.pem -out /root/tls/pem/server.csr -subj "/CN=$DOMAIN_HOST"# 3.通過什么形式與我進行連接,可設置多個IP地扯用逗號分隔echo subjectAltName=IP:$DOMAIN_HOST,IP:0.0.0.0 > /tmp/extfile.cnf# 4.權威機構對證書進行進行蓋章生效openssl x509 -passin pass:$PASSWORD -req -days 365 -sha256 -in /root/tls/pem/server.csr -CA /root/tls/pem/ca.pem -CAkey /root/tls/pem/ca-key.pem -CAcreateserial -out /root/tls/pem/server-cert.pem -extfile /tmp/extfile.cnf#============================================================================================#給客戶端簽發證書openssl genrsa -out /root/tls/pem/client-key.pem 4096openssl req -subj '/CN=client' -new -key /root/tls/pem/client-key.pem -out /root/tls/pem/client.csrecho extendedKeyUsage = clientAuth > /tmp/extfile.cnfopenssl x509 -passin pass:$PASSWORD -req -days 365 -sha256 -in /root/tls/pem/client.csr -CA /root/tls/pem/ca.pem -CAkey /root/tls/pem/ca-key.pem -CAcreateserial -out /root/tls/pem/client-cert.pem -extfile /tmp/extfile.cnf#============================================================================================# 清理文件rm -rf /root/tls/pem/ca-key.pemrm -rf /root/tls/pem/{server,client}.csrrm -rf /root/tls/pem/ca.srl# 最終文件# ca.pem == CA機構證書# client-cert.pem == 客戶端證書# client-key.pem == 客戶私鑰# server-cert.pem == 服務端證書# server-key.pem == 服務端私鑰 |

注意:

- 當DOMAIN_HOST設置成域名時,echo subjectAltName=IP:$DOMAIN_HOST,IP:0.0.0.0 > /tmp/extfile.cnf這段代碼的$DOMAIN_HOST應該替換為你的服務器的公網ip

- echo subjectAltName=IP:$DOMAIN_HOST,IP:0.0.0.0 > /tmp/extfile.cnf中的IP:0.0.0.0表示所有ip都可以通過攜帶證書訪問,雖然這里是設定了所有,但是不應該省略顯示的定義自己服務器的公網ip。即為IP:$yourip,IP:0.0.0.0,而不是IP:0.0.0.0

賦予該文件執行權限:

|

1

|

$ chmod +x tls.sh |

執行該shell腳本后,會在/root/tls/pem目錄下生成ca.pem、client-cert.pem、client-key.pem 、server-cert.pem、server-key.pem。

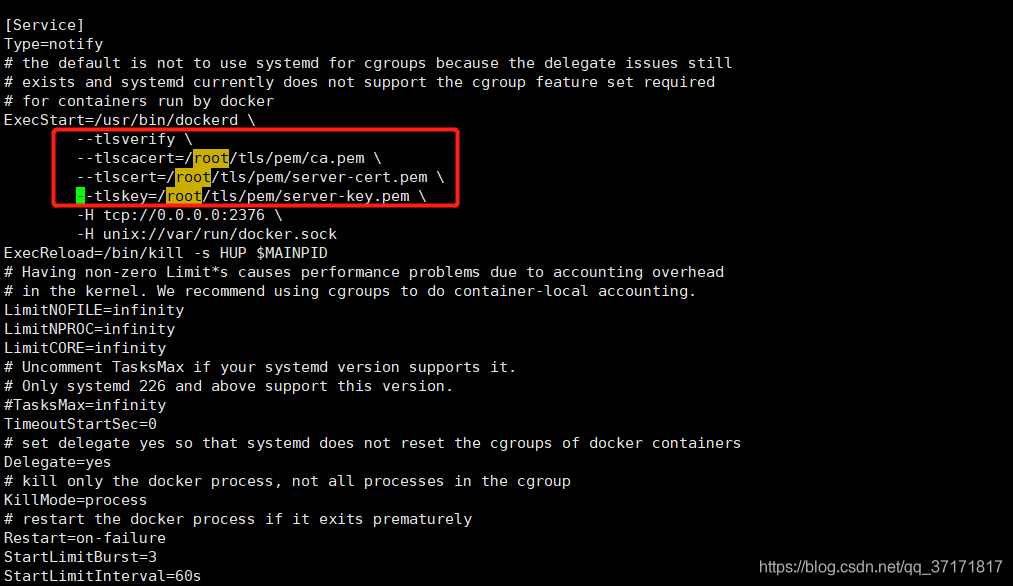

然后修改docker配置:

|

1

|

$ vim /usr/lib/systemd/system/docker.service |

添加:

|

1

2

3

4

|

--tlsverify \--tlscacert=/root/tls/pem/ca.pem \--tlscert=/root/tls/pem/server-cert.pem \--tlskey=/root/tls/pem/server-key.pem \ |

重啟docker:

|

1

2

|

$ systemctl daemon-reload$ systemctl restart docker |

現在使用docker remote api進行連接:

無認證:

|

1

|

$ docker -H tcp://192.168.0.150:2376 version |

會報錯未認證。

攜帶認證方式:

|

1

|

docker --tlsverify --tlscacert=/root/tls/pem/ca.pem --tlscert=/root/tls/pem/client-cert.pem --tlskey=/root/tls/pem/client-key.pem -H tcp://192.168.0.150:2376 version |

到此這篇關于docker remote api一鍵TLS加密的實現的文章就介紹到這了,更多相關docker remote api一鍵TLS加密內容請搜索服務器之家以前的文章或繼續瀏覽下面的相關文章希望大家以后多多支持服務器之家!

原文鏈接:https://blog.csdn.net/qq_37171817/article/details/108473228