php mysql_real_escape_string addslashes及mysql綁定參數防SQL注入攻擊

php防止SQL注入攻擊一般有三種方法:

- 使用mysql_real_escape_string函數

- 使用addslashes函數

- 使用mysql bind_param()

本文章向大家詳細介紹這三個方法在防止SQL注入攻擊中的效果及區別。

mysql_real_escape_string防sql注入攻擊

mysql_real_escape_string() 函數轉義 SQL 語句中使用的字符串中的特殊字符。

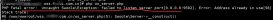

在有些時候需要將mysql_real_escape_string與mysql_set_charset一起使用,因為如果不指定編碼,可能會存在字符編碼繞過mysql_real_escape_string函數的漏洞,比如:

|

1

2

3

|

$name=$_GET['name'];$name=mysql_real_escape_string($name);$sql="select *from table where name like '%$name%'"; |

當輸入name值為name=41%bf%27%20or%20sleep%2810.10%29%3d0%20limit%201%23時,sql語句輸出為:

|

1

|

SELECT * FROM table WHERE name LIKE '%41¿\\\' or sleep(10.10)=0 limit 1#%'; |

這時候引發SQL注入攻擊。

下面是mysql_real_escape_string函數防止SQL注入攻擊的正確做法:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

|

<?phpfunction check_input($value){// 去除斜杠if (get_magic_quotes_gpc()) { $value = stripslashes($value); }// 如果不是數字則加引號/* http://www.zmynmublwnt.cn/article/154667.html */if (!is_numeric($value)) { $value = "'" . mysql_real_escape_string($value) . "'"; }return $value;}$con = mysql_connect("localhost", "hello", "321");if (!$con) { die('Could not connect: ' . mysql_error()); }// 進行安全的 SQLmysql_set_charset('utf-8');$user = check_input($_POST['user']);$pwd = check_input($_POST['pwd']);$sql = "SELECT * FROM users WHEREuser=$user AND password=$pwd";mysql_query($sql);mysql_close($con);?> |

addslashes防sql注入攻擊

國內很多PHP coder仍在依靠addslashes防止SQL注入(包括我在內),我還是建議大家加強中文防止SQL注入的檢查。addslashes的問題在于可以用0xbf27來代替單引號,而addslashes只是將0xbf27修改為0xbf5c27,成為一個有效的多字節字符,其中的0xbf5c仍會被看作是單引號,所以addslashes無法成功攔截。當然addslashes也不是毫無用處,它可用于單字節字符串的處理。

addslashes會自動給單引號,雙引號增加\,這樣我們就可以安全的把數據存入數據庫中而不黑客利用,參數'a..z'界定所有大小寫字母均被轉義,代碼如下:

|

1

2

3

|

echo addcslashes('foo[ ]','a..z'); //輸出:foo[ ] $str="is your name o'reilly?"; //定義字符串,其中包括需要轉義的字符 echo addslashes($str); //輸出經過轉義的字符串 |

mysql bind_param()綁定參數防止SQL注入攻擊

什么叫綁定參數,給大家舉個例子:

|

1

2

3

4

5

6

7

8

|

<?php $username = "aaa"; $pwd = "pwd"; $sql = "SELECT * FROM table WHERE username = ? AND pwd = ?"; bindParam($sql, 1, $username, 'STRING'); //以字符串的形式.在第一個問號的地方綁定$username這個變量 bindParam($sql, 2, $pwd, 'STRING'); //以字符串的形式.在第二個問號的地方綁定$pwd這個變量 echo $sql; ?> |

你肯定不知道會輸出什么..更無法知道綁定參數有什么好處!這樣做的優勢是什么.更不知道bindParam這個函數到底做了什么.

下面我簡單的寫一下這個函數:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

|

<?php /** * 模擬簡單的綁定參數過程 * * @param string $sql SQL語句 * @param int $location 問號位置 * @param mixed $var 替換的變量 * @param string $type 替換的類型 */$times = 0; //這里要注意,因為要“真正的"改變$sql的值,所以用引用傳值 function bindParam(&$sql, $location, $var, $type) { global $times; //確定類型 switch ($type) { //字符串 default: //默認使用字符串類型 case 'STRING' : $var = addslashes($var); //轉義 $var = "'".$var."'"; //加上單引號.SQL語句中字符串插入必須加單引號 break; case 'INTEGER' : case 'INT' : $var = (int)$var; //強制轉換成int //還可以增加更多類型.. } //尋找問號的位置 for ($i=1, $pos = 0; $i<= $location; $i++) { $pos = strpos($sql, '?', $pos+1); } //替換問號 $sql = substr($sql, 0, $pos) . $var . substr($sql, $pos + 1); } ?> |

注:由于得知道去除問號的次數..所以我用了一個global來解決.如果放到類中就非常容易了.弄個私有屬性既可

通過上面的這個函數.我們知道了..綁定參數的防注入方式其實也是通過轉義進行的..只不過是對于變量而言的..

我們來做一個實驗:

|

1

2

3

4

5

6

7

8

9

|

<?php $times = 0; $username = "aaaa"; $pwd = "123"; $sql = "SELECT * FROM table WHERE username = ? AND pwd = ?"; bindParam($sql, 1, $username, 'STRING'); //以字符串的形式.在第一個問號的地方綁定$username這個變量 bindParam($sql, 2, $pwd, 'INT'); //以字符串的形式.在第二個問號的地方綁定$pwd這個變量 echo $sql; //輸出 SELECT * FROM table WHERE username = 'aaaa' AND pwd = 123 ?> |

可以看到.生成了非常正規的SQL語句.那么好.我們現在來試下剛才被注入的那種情況

|

1

2

3

4

5

6

7

8

9

|

<?php $times = 0; $username = "aaa"; $pwd = "fdsafda' or '1'='1"; $sql = "SELECT * FROM table WHERE username = ? AND pwd = ?"; bindParam($sql, 1, $username, 'STRING'); //以字符串的形式.在第一個問號的地方綁定$username這個變量 bindParam($sql, 2, $pwd, 'STRING'); //以字符串的形式.在第二個問號的地方綁定$pwd這個變量 echo $sql; //輸出 SELECT * FROM table WHERE username = 'aaa' AND pwd = 'fdsafda\' or \'1\'=\'1' ?> |

可以看到.pwd內部的注入已經被轉義.當成一個完整的字符串了..這樣的話.就不可能被注入了.

總結:

上面三個方法都可以防止sql注入攻擊,但第一種方法和第二種方法都存在字符編碼的漏洞,所以本文章建議大家使用第三種方法。

感謝閱讀,希望能幫助到大家,謝謝大家對本站的支持!